◎欢迎参与讨论,请在这里发表您的看法、交流您的观点。

秋意渐浓,风染桂香

又到了秋游的黄金时节

相信不少小伙伴已经准备好了年假

筹谋着要去没有天花板的地方

好好和大自然来一段亲密接触

但是在好好放松的同时

也不要忘了在网络上提高警惕哦!

接下来,就让小安继续为您播报

《9月勒索软件流行态势》

掌握勒索软件的全新动向!

针对本月勒索软件受害者设备所中病毒家族进行统计,排名前三的病毒分别是:

- TargetCompany(Mallox)家族 占比31.21%

- RNTC 占比22.93%

- Makop家族 占比15.92%

TargetCompany(Mallox)家族和Makop家族两位老熟人又双叒叕上榜啦!大家对它们的警惕之心可千万不要懈怠哦!

- Windows 10

- Windows Server 2008

- Windows Server 2012

本月受害者最多的依然是这三位霸榜玩家,这些系统的用户们一定要小心小心再小心!

2024年9月被感染的系统中桌面系统和服务器系统占比显示,受攻击的系统类型桌面PC与服务器平台的攻击比例基本相当。

热点事件大曝光|勒索软件魔爪伸向了谁?

汇款巨头速汇金证实自9月20日以来,其所处理的系统故障和客户投诉后均因该公司遭受了网络攻击所导致。虽然许多人此前就怀疑该公司受到了网络攻击,但直到当地时间23日早上,速汇金才证实了本次系统中断是由网络安全事件所致。

在速汇金客户无法转账或访问他们的资金后,该公司曾于21日表示他们遇到了“网络中断”影响了与系统的连接。

该公司最终于23日证实,网络安全事件是系统中断的原因,并向客户保证,该公司正在与外部专家和执法部门努力解决这一问题。

虽然速汇金没有透露他们遭受了哪种类型的攻击,但长时间的中断和与系统的连接中断表明存在勒索软件攻击。考虑到速汇金庞大的客户群,该公司潜在的数据泄露可能会对许多人产生深远的影响。

在最初披露攻击事件的三周后,港口正式确认8月份的攻击事件是Rhysida勒索软件组织的成员策划的勒索软件攻击。该声明称:“此次事件是由名为Rhysida的犯罪组织实施的一起勒索软件攻击。从那天起,港口系统再也没有发生未经授权的活动。从西雅图-塔科马国际机场出发并使用西雅图港的海运设施仍然是安全的。”

据港口方面称,调查发现未经授权的黑客能够访问其部分计算机系统,并能够加密某些数据的访问权限。该港口决定关闭系统以及勒索软件团伙在未能及时隔离的系统上加密的行为导致了多重服务和系统的中断,其中包括行李处理、值机亭、售票、Wi-Fi、乘客信息显示屏、西雅图港口网站、flySEA应用以及预留停车位。尽管港口已经在一周内将大多数受影响的系统恢复上线,但它仍在努力恢复其他关键服务,如西雅图港口网站、SEA Visitor Pass、TSA等待时间和flySEA应用访问。此外,该港口也决定不向勒索软件犯罪团伙支付解密器费用,尽管攻击者很可能会在8月中旬至月底之间在其暗网泄露网站上发布窃取的数据。

“西雅图港没有向攻击者支付赎金的意图,”西雅图港执行主任Steve Metruck说。“向犯罪组织支付赎金不符合港口的价值观,也不符合我们作为纳税人资金守护者的承诺。”

3 / NoName勒索软件组织在最近的攻击中部署RansomHub

一个名为“NoName”的勒索软件组织已经连续三年针对全球各地的小型和中型企业进行勒索攻击,并试图打出自己的名声。近日,该组织可能正在与RansomHub勒索软件交易平台开展合作。

该勒索组织使用了一款名为Spacecolon的恶意软件家族的自定义工具,并在利用EternalBlue或ZeroLogon等经典漏洞侵入网络后部署它们。而在最近的攻击中,NoName则使用了名为ScRansom的勒索软件,该软件取代了之前的Scarab加密器。此外,该攻击者还试图通过尝试使用泄露的LockBit 3.0勒索软件声称器来创建类似的数据泄露网站以及使用类似的勒索赎金通知来为自己打响名号。

研究人员发现,尽管ScRansom在勒索软件领域并不像其他威胁那样复杂,但它仍在不断地进行着更新迭代。该恶意软件支持使用不同的速度模式进行部分加密,以使攻击者具有一定的灵活性。此外,其还具有一个名为“ERASE”的模式,可将文件内容替换为恒定值使其无法恢复。ScRansom可以加密所有驱动器上的文件,包括固定驱动器、远程驱动器和可移动媒体,并且允许生成者通过可自定义的配置来确定要加密的文件扩展名。在启动加密程序之前,ScRansom还会尝试杀死Windows主机上的一系列进程和服务,包括Windows Defender、卷影副本、SVCHost、RDPclip、LSASS以及与VMware工具相关的进程。与此同时,ScRansom的加密方案也相当复杂:其采用了AES-CTR-128和RSA-1024的组合,并额外生成了一个AES密钥来保护公钥。

NoName一直使用暴力手段来获取网络访问权限,但该攻击者还利用了几个更可能存在于SMB环境中的漏洞:

CVE-2017-0144

CVE-2023-27532

CVE-2021-42278与CVE-2021-42287

CVE-2022-42475

CVE-2020-1472

在6月初的一起与NoName相关的勒索软件事件中,研究人员发现攻击者在不到一周后就在同一台机器上执行了RansomHub的EDR杀手工具。该工具允许攻击者通过在目标设备上部署一个合法但存在漏洞的驱动程序来提升权限并禁用安全代理。两天后,也就是6月10日,黑客在被入侵的机器上执行了RansomHub勒索软件。研究人员指出,提取EDR杀手的方法是典型的CosmicBeetle行为,而不是RansomHub的附属机构。

由于没有关于RansomHub代码或其构建者的公开信息,研究人员认为这一情况表明NoName加入了RansomHub的合作伙伴行列。尽管与RanssomHub的关联尚未确定,但研究发现ScRansom加密器目前正在积极开发中。结合ScRansom转向LockBit的事实,这表明NoName显然仍在进行着进一步更新。

4 / 国内勒索软件态势抬头,9月多起勒索事件

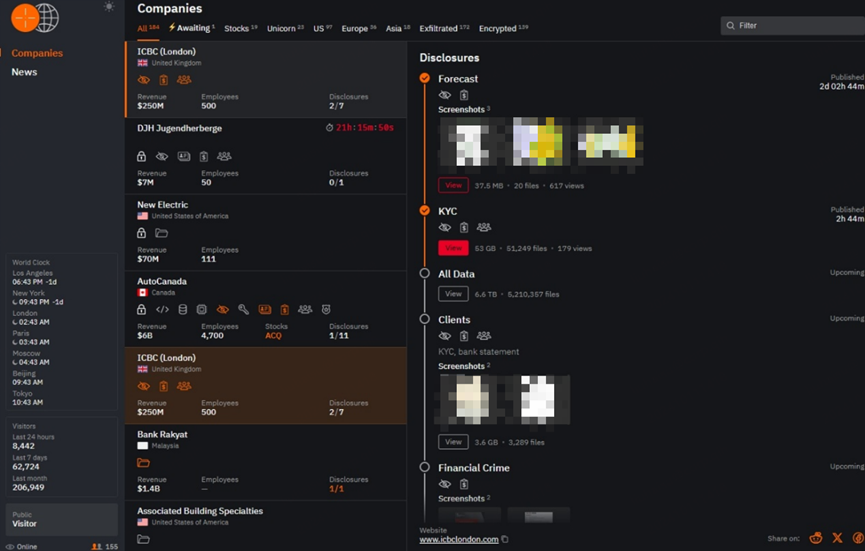

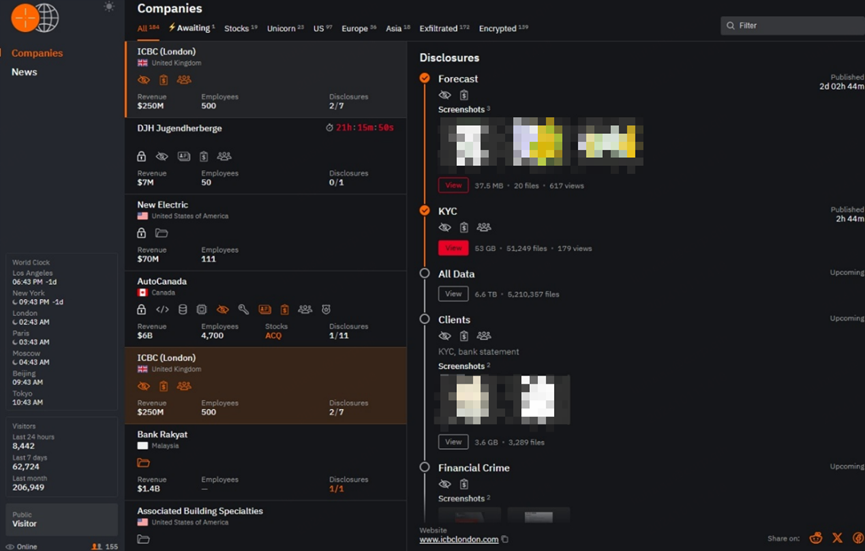

2024年9月11日,勒索软件团伙Hunters

International声称对中国工商银行伦敦分部进行了网络攻击,并窃取了超过520万份文件,总计6.6TB的数据。该团伙在暗网上公布了这一信息,并设定了9月13日为支付赎金的最后期限,威胁若不满足其要求,将公开所有窃取的数据。

图1. Hunters International发布的工商银行泄露数据

图1. Hunters International发布的工商银行泄露数据

此外Killsec勒索软件也在9月份于其官网上放出了据称是窃取自国内某政府单位的数据支付链接,这些数据包括但不限于:在中国机构与政府部门内的个人、行政、财务、审核流程等敏感信息。

图2.

KillSec发布的国内某政府单位泄露数据

图2.

KillSec发布的国内某政府单位泄露数据

除了以上信息,我们也将本月收集到的黑客邮箱信息、被双重勒索软件家族攻击的企业或个人信息整理出来,供大家对照查看。(点击链接查看名单:跳转官网完整报告)若未发现数据存在泄露风险的企业或个人也请第一时间自查,做好数据已被泄露准备,采取补救措施。

勒索情报,小安报告!

下个月同一时间,小安继续为您的安全护航!

◎欢迎参与讨论,请在这里发表您的看法、交流您的观点。

工作时间:8:00-18:00

电子邮件

扫码二维码

获取最新动态